Ее исследователи ESET обнаружил кампанию с восемью миллионами загрузок рекламное программное обеспечение, которые существовали в Гугл игры около года.

Η семейство вредоносных программ определяется как Android / AdDisplay.Ashas компании ESET. Команде исследователей удалось найти разработчика вредоносного ПО и обнаружить другие приложения, содержащие рекламное ПО.

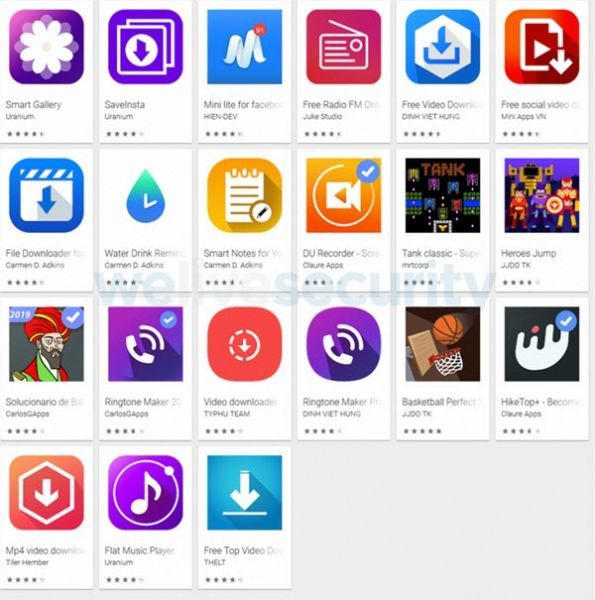

«В рамках этой рекламной кампании мы нашли 42 приложения Google Play, 21 из которых на момент открытия все еще находилось в магазине. Команда безопасности Google удалила их все на основании нашего отчета. Однако они по-прежнему доступны в сторонних магазинах приложений.Говорит Лукаш Фтефанко, исследователь вредоносного ПО ESET.

Эти приложения действуют как рекламное ПО и в то же время предлагают обещанные функции - видео, игры и радио, среди прочего. «Функциональность рекламного ПО одинакова во всех проанализированных нами приложениях», - говорит Штефанко.

Приложения используют достаточно приемов для установки на пользовательские устройства, оставаясь при этом невидимыми: они ищут механизм тестирования безопасности Google Play, откладывают показ рекламы еще долго после разблокировки устройства и скрывают значки при создании ярлыков для них.

Рекламное ПО отображается в полноэкранном режиме. Если пользователь хочет контролировать, какое приложение отвечает за показ рекламы, приложение имитирует Facebook или Google. «Рекламное ПО копирует эти два приложения, чтобы они выглядели аутентичными и не вызывающими подозрений, поэтому они оставались на устройстве как можно дольше.", - поясняет Штефанко.

Еще один интересный факт: семейство рекламного ПО Ashas спрятало свой пароль под названием пакета com.google.xxx. "Похоже, что это настоящий сервис Google, поэтому он может ускользнуть от контроля. «Желая сэкономить ресурсы, некоторые сканеры и песочницы могут заносить такие имена в белый список», - объясняет Штефанко.

В ходе анализа приложений исследователи ESET обнаружили, что разработчик оставил после себя множество следов. Используя информацию из открытых источников, они нашли его и определили, что он владеет C&C сервером и несет ответственность за кампанию. Штефанко отмечает, что «личность разработчика стала известна, когда мы искали дальнейшие вредоносные программы и кампании».

Хотя рекламное ПО не так опасно, как другие виды вредоносного ПО, тот факт, что оно может легко проникнуть в официальный магазин приложений Android, вызывает беспокойство. «Пользователи должны защищать свои устройства, следуя основным принципам кибербезопасности и используя надежное решение безопасности», - рекомендует ESET Štefanko.

[the_ad_group id = ”966 ″]